No Lusers 83: Jailbreak a un ay!fon

Así se libera un ay!fon, y aunque lo de instalar un Windows Phone 7 es totalmente inventado, se puede instalar un Android en un iPhone.

Saludos Malignos!

Blog personal de Chema Alonso sobre sus cosas.

DragonJAR

DragonJAR 8.8 Chile

8.8 Chile Dreamlab

Dreamlab Ekoparty

Ekoparty IT Forensic

IT Forensic e-Hack MX

e-Hack MX  AREA 51

AREA 51  Comunidad Dojo Panamá

Comunidad Dojo Panamá  AIYON Panamá

AIYON Panamá  ARPAHE SOLUTIONS

ARPAHE SOLUTIONS

Publicado por

Chema Alonso

a las

7:30 a. m.

1 comentarios

![]()

Etiquetas: Android, Apple, Comics, Humor, Iphone, No Lusers, Windows Phone 7

Publicado por

Chema Alonso

a las

7:30 a. m.

8

comentarios

![]()

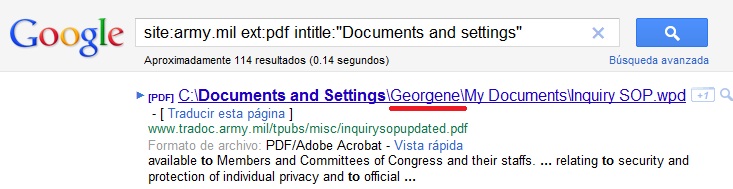

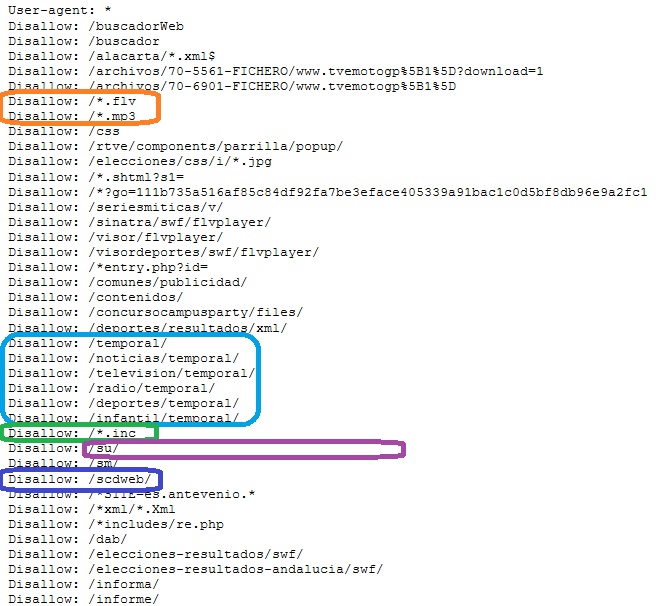

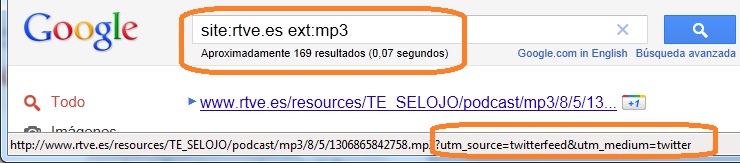

Etiquetas: Fingerprinting, FOCA, Hacking, Herramientas, Metadatos

Don't remove the temporary .listing files generated by ftp retrievals. Normally, these files contain the raw directory listings received from ftp servers. Not removing them can be useful for debugging purposes, or when you want to be able to easily check on the contents of remote server directories (e.g. to verify that a mirror you're running is complete).Es decir, que hay un flag para decirle a Wget que deje el fichero en el servidor. Evidentemente, por defecto lo borra (salvo que la cuenta pueda crear archivos pero no borrarlos). Lo curioso, es que en la descripción de esa opción aparece un párrafo relativo a la seguridad que dice:

Note that even though Wget writes to a known filename for this file, this is not a security hole in the scenario of a user making .listing a symbolic link to /etc/passwd or something and asking root to run Wget in his or her directory. Depending on the options used, either Wget will refuse to write to .listing, making the globbing/recursion/time-stamping operation fail, or the symbolic link will be deleted and replaced with the actual .listing file, or the listing will be written to a .listing.number file.O lo que es lo mismo, no te precoupes por la seguridad, ya si alguien crea un link simbolico a /etc/passwd y hace usar Wget al usuario root, nosotros ya hemos pensado eso y lo hemos resuelto.

Even though this situation isn't a problem, though, root should never run Wget in a non-trusted user's directory. A user could do something as simple as linking index.html to /etc/passwd and asking root to run Wget with ‘-N’ or ‘-r’ so the file will be overwritten.

Publicado por

Chema Alonso

a las

7:30 a. m.

1 comentarios

![]()

Etiquetas: FTP, Hacking, Seguridad Informática

Publicado por

Chema Alonso

a las

7:30 a. m.

3

comentarios

![]()

Etiquetas: Citrix, Curiosidades, Dust, Eventos, Hacking, Terminal Services

Publicado por

Chema Alonso

a las

7:30 a. m.

10

comentarios

![]()

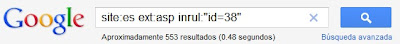

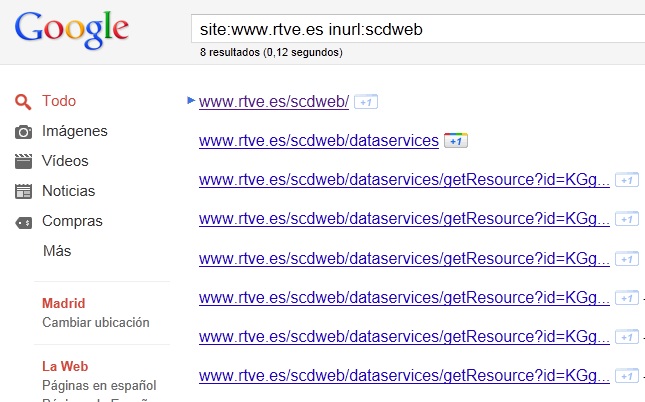

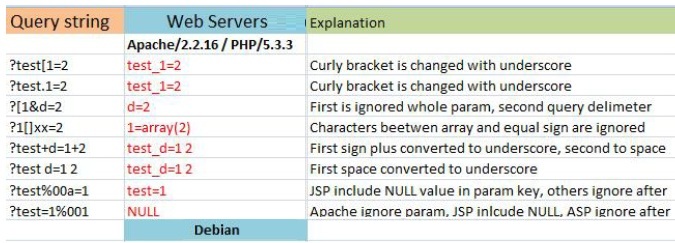

Etiquetas: Blind SQL Injection, FOCA, Google, Hacking, Metadatos, SQL Injection

Publicado por

Chema Alonso

a las

7:35 a. m.

1 comentarios

![]()

Etiquetas: Hacking, Humor, Seguridad Informática

Publicado por

Chema Alonso

a las

10:04 a. m.

10

comentarios

![]()

Publicado por

Chema Alonso

a las

7:30 a. m.

2

comentarios

![]()

Publicado por

Chema Alonso

a las

8:52 a. m.

4

comentarios

![]()

Etiquetas: Eventos, Seguridad Informática, solidaridad

Publicado por

Chema Alonso

a las

5:55 a. m.

11

comentarios

![]()

Etiquetas: Apache, Apple, Curiosidades, Firefox, Google, Humor, Internet Explorer, Linux, Spectra

Publicado por

Chema Alonso

a las

10:02 a. m.

7

comentarios

![]()

Etiquetas: Google, GPS, Malware, Seguridad Física, Seguridad Informática

Publicado por

Chema Alonso

a las

7:05 a. m.

0

comentarios

![]()

Etiquetas: Eventos, Hacking, Seguridad Informática

Publicado por

Chema Alonso

a las

7:54 a. m.

2

comentarios

![]()

Etiquetas: Apple, Comics, Humor, Mac, Mac OS X, Malware, No Lusers

Publicado por

Chema Alonso

a las

7:30 a. m.

9

comentarios

![]()

Etiquetas: David Hasselhoff, hardening, Windows XP

Publicado por

Chema Alonso

a las

9:21 a. m.

9

comentarios

![]()

Etiquetas: Curiosidades, Liniux, patentes, Software Libre, Spectra

Publicado por

Chema Alonso

a las

7:30 a. m.

1 comentarios

![]()

Etiquetas: Dust, Open Source

Publicado por

Chema Alonso

a las

7:30 a. m.

3

comentarios

![]()

Etiquetas: BarrelFish, Spectra, SSOO

Publicado por

Chema Alonso

a las

7:30 a. m.

4

comentarios

![]()

Etiquetas: Análisis Forense, Android, Eventos, Iphone, Linux, Windows 7

Publicado por

Chema Alonso

a las

8:05 a. m.

2

comentarios

![]()

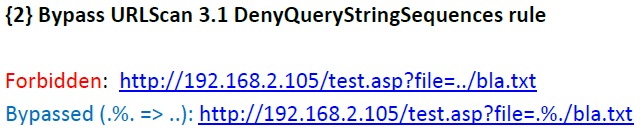

Etiquetas: Blind SQL Injection, Firewall, HPC, MS SQL Server, SQL Injection

Publicado por

Chema Alonso

a las

6:00 a. m.

9

comentarios

![]()

Etiquetas: Cursos, Hacking, Seguridad Informática

Publicado por

Chema Alonso

a las

8:13 a. m.

3

comentarios

![]()

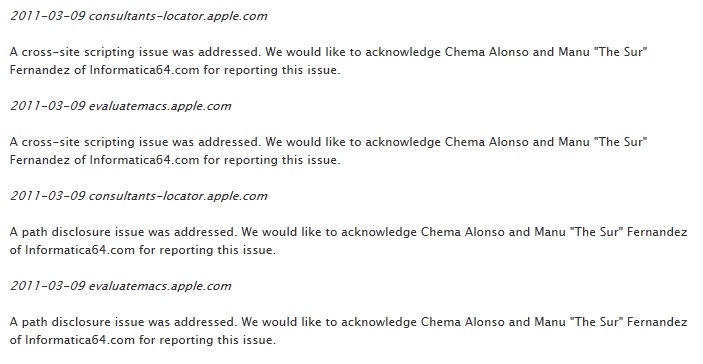

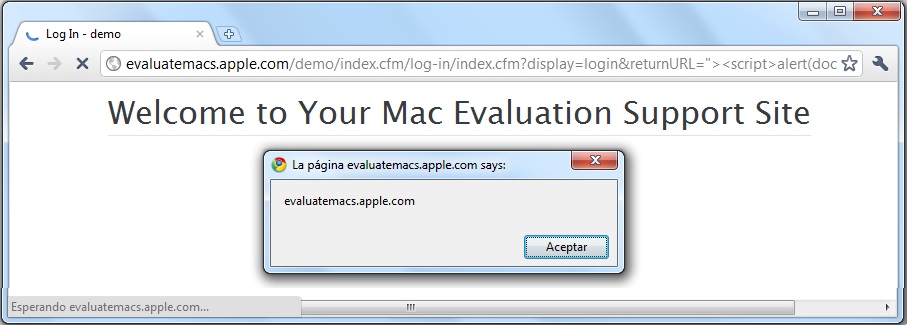

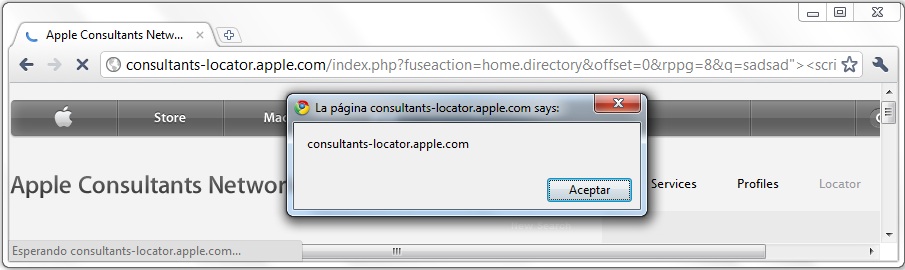

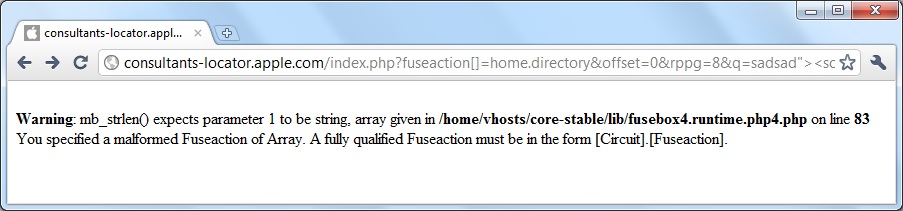

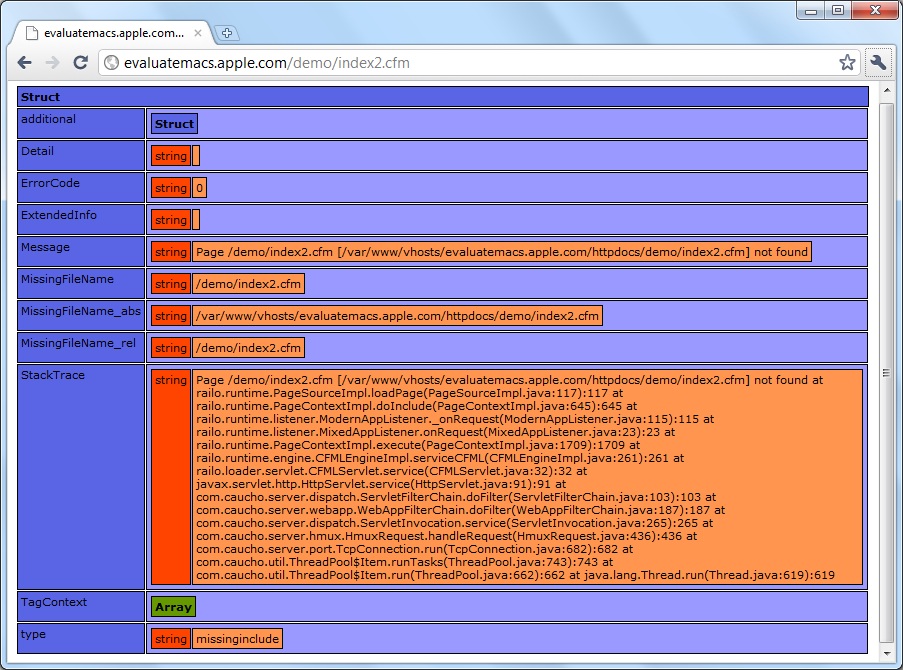

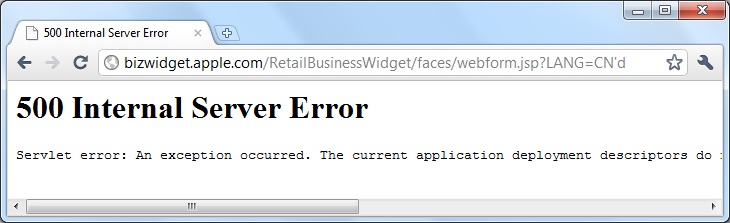

Etiquetas: Apple, Seguridad Informática, XSS

Publicado por

Chema Alonso

a las

10:06 a. m.

6

comentarios

![]()

Etiquetas: Curiosidades, Eventos

Publicado por

Chema Alonso

a las

8:00 a. m.

5

comentarios

![]()

Etiquetas: Curiosidades, Dust, Eventos

Pocas veces me ha hecho tanta ilusión que saliera un nuevo libro en 0xWord como con este libro de " Hacking IA: Jailbreak, Prompt Inje...