IGP, EGP & BGP: Desconectar un país de Internet

|

| Figura 1: Libro de Douglas E. Comer sobre TCP/IP |

|

| Figura 2: Los sistemas autónomos de Siria han dejado de existir |

Blog personal de Chema Alonso sobre sus cosas.

DragonJAR

DragonJAR 8.8 Chile

8.8 Chile Dreamlab

Dreamlab Ekoparty

Ekoparty IT Forensic

IT Forensic e-Hack MX

e-Hack MX  AREA 51

AREA 51  Comunidad Dojo Panamá

Comunidad Dojo Panamá  AIYON Panamá

AIYON Panamá  ARPAHE SOLUTIONS

ARPAHE SOLUTIONS

|

| Figura 1: Libro de Douglas E. Comer sobre TCP/IP |

|

| Figura 2: Los sistemas autónomos de Siria han dejado de existir |

Publicado por

Chema Alonso

a las

9:27 a. m.

6

comentarios

![]()

Etiquetas: censura, e-goverment, Internet, OSPF, redes, RIP, TCP/IP

03/12 al 05/12 [Móstoles] Curso de Despliegue de Windows 8

10/12 al 14/12 [Móstoles] Curso de Administración de Windows Server 2012

17/12 al 20/12 [Móstoles] Curso de desarrollo de aplicaciones Android

17/12 al 20/12 [Online] Curso de Análisis Forense de dispositivos móviles

Publicado por

Chema Alonso

a las

8:15 a. m.

1 comentarios

![]()

Etiquetas: Análisis Forense, Android, Cursos, Eventos, FOCA, Hacking, iOS, ipad, Iphone, Libros, Seguridad Informática, Windows 8, Windows Server 2012

1) Con un APT: Averiguamos su UDID del iPhone y su dirección de correo personal y generamos un provisoning profile. Le enviamos un troyano por correo electrónico, acepta las dos alertas de seguridad y se come un troyano tipo FinSpy que nos reporta todos los contactos.

2) Con un APT de una Fake CA y un mitm: Averiguamos su correo y le enviamos una fake CA para luego hacer un mitm con un rogue AP cercano. Después le mandamos a un portal cautivo y le pedimos su contraseña de Apple iTunes. Con ella accedemos a su backup en iCloud y descargamos los contactos.

3) Con un JailOwnMe: Pipi no tiene actualizado el software de su iPhone y es vulnerable a los exploit de comex. Le mandamos un tweet con un link a un PDF y cuando lo abra tenemos una shell con JailOwnMe que nos permite acceder a sus contactos.

4) Con un Address Bar Spoofing: Pipi no tiene iOS 5.1.1 o iOS 6 y le enviamos un link al twitter cuando está twitteando para que entre en un phishing hecho con address bar spoofing y le robamos la password de iCloud. Desde allí descargamos su agenda.

5) Si Pipi tiene sincronizado su Gmail con su iPhone: Un Phishing burdo por correo electrónico o Twitter, Pipi pone su password y se accede a los contactos de Gmail para descargar su agenda en un csv.

6) Backup involuntario: Si Pipi enchufa su terminal a un equipo para que se cargue la batería, en un descuido hacemos un backup con el iTunes y listo.

7) Un Forense en 10 minutos: Tenemos acceso físico al terminal, lo pinchamos a un Oxygen Forensics y en 10 minutos volcamos todo el terminal a nuestro equipo.

8) A través de un hijacking de Facebook: Pipi tiene iOS 6, ha sincronizado su iPhone con Facebook pero se conecta desde redes WiFi inseguras y le capturan una cookie de sesión de Facebook. Le hacen un hijacking a su cuenta y se descargan todos los contactos.

9) Preguntando a Siri: Tiene un iPhone 4S con Siri activado, alguien tiene acceso al terminal y se dedica a preguntarle a Siri todos los teléfonos de la agenda que le interesan.

10) JavaScript Botnet: Su iPhone se conecta a una Rogue WiFi que se llama Public o Free. Pipi se había conectado anteriormente a una red llamada así y como iPhone no comprueba el BSSID se come una JavaScript Botnet con la que le hacen un Phishing.

Publicado por

Chema Alonso

a las

4:37 p. m.

15

comentarios

![]()

Publicado por

Chema Alonso

a las

7:42 a. m.

4

comentarios

![]()

Etiquetas: Curiosidades, Eventos, Seguridad Informática, Windows 8, Windows Vista

Publicado por

Chema Alonso

a las

8:07 a. m.

15

comentarios

![]()

Etiquetas: blogs, Curiosidades, Internet, Seguridad Informática

Publicado por

Chema Alonso

a las

7:44 a. m.

13

comentarios

![]()

Etiquetas: 0day, Análisis Forense, Curiosidades, Hacking, Libros, metasploit, pentesting, Shodan

|

| Figura 1: PinUp de La Ladrona hecha por Rafater |

|

| Figura 2: Las shapitas de Cálico Electrónico |

Publicado por

Chema Alonso

a las

9:38 a. m.

2

comentarios

![]()

Etiquetas: Cálico Electrónico, Comics, Humor

- "¿Qué te trae por estos lares, Dab? ¿Vienes a robarme la Evil FOCA acaso?"

- "Anda, déjate de tonterías, que te traigo una sorpresa", me espetó.

- "¿Sorpresa? ¿Buena o mala? Que contigo nunca se sabe", respondí.

- "Buena, hombre, buena. Que te traigo el libro terminado de una vez", dijo.

- "¿Cóno? ¿Estás de coña? ¡No me lo puedo creer!"

- Pues créetelo, pelanas, aquí lo tienes en este pendrive.

|

| Figura 1: Momento de la entrega del famoso Pendrive de Hello Kitty |

- "¿Un pendrive de Hello Kitty?", interrogué.- "Lo entenderás cuando leas el libro. Ahora déjate de broma e ingresa en mi cuenta los Bitcoins que acordamos, y no me vengas con que ha subido mucho con respecto al Dollar después de tres años, quiero el ingreso ahora mismo", solicitó exigente.- "OK, pero antes déjame comprobar que la mercancía es buena, no me gustaría tener problemas con un pendrive de Hello Kitty que TÚ me entregues. Te podrías imaginar la perdida de reputación si es alguna jugarreta de las tuyas, que ya me robaste una foca, y mi dominio .es. Ya sabes, no es que dude de ti, es que nos conocemos desde hace años....", concluí.

- "Está limpio, jefe."

- "Muy bien, parece que todo está en regla. Pero el pago no lo haremos en BitCoins, sino directamente en dólares americanos. He gastado mi última remesa de BitCoins en comprar un 0day y ando pelado. ¿Te parece bien?", esgrimí intentando dejar claro que aún yo estaba al mando.- "Sucia rata, sabía que alguna tenías en la manga. Pero quiero el pago ahora mismo", respondió entre malhumorado y contenido.- "OK, así sea, pero que haya una prueba para la posteridad, y os quiero ver sonriendo para los chicos de la prensa. No vayan a pensar que no estabais contentos de haber cumplido con el contrato que teníais firmado conmigo. Os quiero posando con el cheque en las manos".

|

| Figura 2: Rodri, KingPin y Dab |

Publicado por

Chema Alonso

a las

7:31 a. m.

4

comentarios

![]()

Etiquetas: Curiosidades, Humor, Libros

|

| Figura 2: Siri escondido en el teclado desconectado porque no hay Internet |

|

| Figura 3: Escribiendo una nota con voz para dejar un mensaje bonito en Apple |

Publicado por

Chema Alonso

a las

8:31 a. m.

1 comentarios

![]()

Etiquetas: Apple, biometría, e-mail, iOS, Iphone, PGP, Privacidad, S/MIME, Seguridad Física, smartphone, Windows Phone

|

| Figura 1: HTML Injection en la web de la presidencia europea de España |

|

| Figura 2: Web del Senado hecha con 0 euros |

Publicado por

Chema Alonso

a las

3:22 p. m.

11

comentarios

![]()

Etiquetas: Curiosidades, e-goverment, hacked, Open Source

Publicado por

Chema Alonso

a las

3:52 a. m.

2

comentarios

![]()

Etiquetas: Active Directory, Blind LDAP Injection, bugs, Google, Hacking, LDAP, LDAP Injection, Open Source, pentesting

Publicado por

Chema Alonso

a las

7:51 a. m.

0

comentarios

![]()

Etiquetas: Cálico Electrónico, Humor

|

| Figura 1: En el App Store hay 153 apps para iPhone que quieren tu password de Google Reader |

|

| Figura 2: Exportando tu cuenta de Google Reader con Google Takeout |

|

| Figura 3: Passwords específicas para apps en Google |

Publicado por

Chema Alonso

a las

9:32 a. m.

10

comentarios

![]()

Etiquetas: Amazon, Android, Apple, APT, Google, Iphone, Malware, RSS, smartphone

Publicado por

Chema Alonso

a las

6:51 a. m.

9

comentarios

![]()

Etiquetas: APT, ciberespionaje, ciberguerra, ciberterrorismo, Eventos, fraude, Seguridad Informática

Publicado por

Chema Alonso

a las

8:30 a. m.

5

comentarios

![]()

Etiquetas: e-mail, Estafas, Facebook, Humor, No Lusers, Spam

|

| Figura 1: árbol binario desequilibrado convertido en un árbol AVL |

|

| Figura 3: Ejemplo de un árbol B+ |

Publicado por

Chema Alonso

a las

7:31 a. m.

17

comentarios

![]()

Etiquetas: Curiosidades, Talentum

|

| Figura 6: Panel de administración JBOSS |

|

| Figura 7: Servidores Apache con mod_proxy descubiertos por Shodan |

|

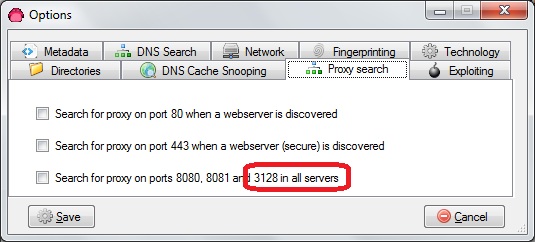

| Figura 8: Búsqueda de servidores Proxy en FOCA |

|

| Figura 9: Ejecución de código en Apache a través del bug CVE-2012-1823 |

|

| Figura 10: CVEs de Apache HTTP Server |

|

| Figura 11: OWASP HTTP Post Attack Tool |

|

| Figura 12: Modificador IP en Bing |

Publicado por

Chema Alonso

a las

8:10 a. m.

3

comentarios

![]()

Etiquetas: Apache, BING, D.O.S., Hacking, hardening, pentesting, PHP, Proxy, Shodan

Pocas veces me ha hecho tanta ilusión que saliera un nuevo libro en 0xWord como con este libro de " Hacking IA: Jailbreak, Prompt Inje...