La amenaza que los Quantum Computers es para la criptografía moderna ha dejado de ser una preocupación teórica para convertirse en una realidad apremiante, como vemos en estos últimos meses, donde todo se está acelerando. Una de las preocupaciones de muchos técnicos es el coste computacional y el tamaño de las claves, lo que sin duda tiene un impacto en el rendimiento del sistema.

Esto lo pudimos ver en el último White Paper de MasterCard de "Migration to Post-Quantum Cryptography" donde se hace especial hincapié en estos aspectos, como so dejé publicado. Allí se analiza el impacto en TPS (Transacciones por Segundo) y en tamaños en Bytes de cada algoritmo y cada tipo de clave, además del grado de reducción que van a tener los diferentes servicios.

Ante este panorama, empresas innovadoras como Dyber, una startup fundada en 2024 especializada en Ciberseguridad y Criptografía Post-Quantum, proponer soluciones concretas de aceleración por hardware específicamente diseñado para implementar de manera eficiente los algoritmos PQC estandarizados por el NIST.

Si quieres aprender de este mundo, te recomiendo encarecidamente que te compres el libro de "Quatum Security: Tecnología Cuántica & Ciberseguridad. Criptográfica Cuántica y Post-Cuántica" donde hablamos de todo esto.

Dyber ofrece una arquitectura de aceleración criptográfica diseñada desde cero para intentar resolver - o ayudar a mitigar el impacto de - el desafío del rendimiento en la adopción de Criptografía Post-Cuántica. El núcleo de su propuesta está en dos líneas de productos complementarias. Primero, su acelerador QUAC 100, una tarjeta PCIe de alto rendimiento que promete entre 100 y 1000 veces más velocidad que implementaciones puramente software.

Nuestro nuevo libro en 0xWord escrito por: Chema Alonso,

Segundo, sus IP-Cores criptográficos agnósticos con respecto a la arquitectura, diseñados para integrarse en cualquier System-on-Chip (SoC), permitiendo que fabricantes de semiconductores incluyan capacidades PQC directamente en sus chips.

Dyber se enfoca específicamente en los algoritmos que NIST estandarizó en 2024: CRYSTALS-Kyber (ML-KEM para encapsulación de claves), CRYSTALS-Dilithium (ML-DSA para firmas digitales) y SPHINCS+ (SLH-DSA para funciones de hash). Todos ellos se basan en esquemas basados en lattices que ofrecen un equilibrio entre seguridad, eficiencia y tamaño de claves en comparación con otros candidatos, como FrodoKEM que fue descartado por el NIST.

Figura 6: IP-Core Portfolio

Dyber se enfoca específicamente en los algoritmos que NIST estandarizó en 2024: CRYSTALS-Kyber (ML-KEM para encapsulación de claves), CRYSTALS-Dilithium (ML-DSA para firmas digitales) y SPHINCS+ (SLH-DSA para funciones de hash). Todos ellos se basan en esquemas basados en lattices que ofrecen un equilibrio entre seguridad, eficiencia y tamaño de claves en comparación con otros candidatos, como FrodoKEM que fue descartado por el NIST.

Los algoritmos PQC, aunque resistentes a ataques cuánticos, conllevan un costo computacional más alto que la criptografía clásica basada en RSA y Curvas Elípticas. Esta es la razón por la que la aceleración hardware es un elemento que se está estudiando e intensificando, al igual que se ha hecho con otras muchos algoritmos clave en el pasado que hoy cuentan con hardware específico. Las ventajas que propone son:

1. Mejora Dramática de Rendimiento

1. Mejora Dramática de Rendimiento

Las implementaciones puramente software de Kyber y Dilithium pueden ser significativamente más lentas que sus contrapartes clásicas. Algunos estudios académicos demuestran que la aceleración hardware hecha con arquitecturas concretas puede lograr mejoras de 100 a 1000 veces en operaciones específicas como la Transformada Teórica de Números (NTT), que es fundamental en todos los algoritmos Lattice-based. La tarjeta QUAC 100 de Dyber hace uso de esta mejora teórica en un producto comercial viable para centros de datos y sistemas empresariales.

2. Eficiencia Energética

En sistemas embedded y dispositivos IoT, - donde también deberemos desplegar PQC - la energía es un recurso crítico. Al reducir con aceleración hardware los cálculos se consigue realizar con menor consumo de potencia. Se estiman, mejoras de un 30% de energía, por eso se han focalizado en las construcción de IP Cores para SoC.

3. Portabilidad y Flexibilidad Arquitectónica

A diferencia de soluciones monolíticas, los IP Cores de Dyber están diseñados para ser agnósticos respecto a la arquitectura del SoC. Esto significa que pueden integrarse en FPGA, ASIC, o procesadores RISC-V con mínimas adaptaciones.

4. Resistencia Contra Side-Channel Attacks

La aceleración hardware bien diseñada puede proporcionar protección natural contra ciertos ataques de canal lateral (side-channel attacks) como análisis de potencia o timing attacks. Al encapsular operaciones criptográficas en circuitos especializados, es más fácil garantizar que los tiempos de ejecución sean constantes, eliminando una clase común de vulnerabilidades que afectan a implementaciones software.

El mundo del PQC está aquí, y hay que empezar a implementarlo. Ya hablamos de qué cantidad de tráfico de Internet está lista con PQC hoy en día, pero si conocemos la regla del 80-20 bien, sabemos que la parte final va a ser la más compleja de completar, así que propuestas como esta seguro que ayudan. Hay que entender que la necesidad de PQC es porque ya tenemos bien documentado el ataque de Shor, que ejecutado en una computadora cuántica suficientemente potente podrá romper RSA y ECC en tiempo polinomial.

Los algoritmos que Dyber busca acelerar son fundamentalmente diferentes de la criptografía clásica. Kyber (ML-KEM) es un mecanismo de encapsulación de claves basado en el problema Learning With Errors (LwE) - similar a FrodoKEM - sobre Módulos de Lattices (MLWE). Ofrece tres niveles de seguridad: 512, 768 y 1024 bits, con NIST recomendando 768 como nivel de seguridad por defecto. Sus fortalezas son la velocidad en la generación de claves y pequeños tamaños de ciphertext.

Dilithium (ML-DSA) es un algoritmo DSA basado en MLWE y el problema Shortest Integer Solution que proporciona autenticación y no-repudio, reemplazando a ECDSA y RSA-PSS en protocolos como TLS. A diferencia de SPHINCS+ (basado en funciones hash), Dilithium ofrece menores tamaños de firma mientras mantiene operaciones rápidas de verificación.

SPHINCS+ (SLH-DSA) representa una aproximación completamente diferente: basada únicamente en funciones hash resistentes a colisiones (SHA-256 o SHAKE256), sin asumir la dureza de ningún problema algebraico específico. Aunque produce firmas mayores, ofrece una garantía de seguridad más conservadora y diversifica los estándares de NIST, y en BitCoin es el que se está evaluando para desplegar lo antes posible.

La aceleración hardware es particularmente valiosa para algoritmos como Kyber y Dilithium porque sus operaciones core - transformadas teóricas de números (NTT/INTT), multiplicaciones polinomiales, operaciones de hash (SHA-3, Ascon) - son altamente paralelizables y pueden beneficiarse enormemente de hardware especializado. Y seguramente, dentro de unos años, la evolución de las arquitecturas de hardware avanzada vendrán con soluciones similares integradas en todos los equipos.

Para profesionales de ciberseguridad y arquitectos de infraestructura, este tipo de propuestas de Dyber merece atención como potencial solución en la transición inevitable a PQC que vamos a hacer en el futuro (muy) cercano. A mí me ha encantado la propuesta.

Y aunque aún no estén aquí los Quantum Computers, es mucho peor saber que existe la amenaza del "Harvest Now, Decrypt Later" donde los adversarios registran comunicaciones cifradas hoy para descifrarlas en el futuro cuando dispongan de los Quantum Computers. Esta urgencia ha impulsado mandatos gubernamentales, planes de empresas y requerimientos de Quantum Readiness y Quantum Safe por todo el mundo. Aquí te dejo todos los artículos que he publicado en este blog sobre estos temas por si quieres leer con calma todo.

- Quantum Computing Cybersecurity Preparedness Act: Comienza la era de Ciberseguridad Post-Quantum en Estados Unidos

- Hamming Quasi-Cyclic (HQC-KEM): Nuevo Key-Encapsulation Mechanism en Post-Quantum Cryptography

- FrodoKEM: Un Key-Encapsulation Mechanism Quantum-Safe (PQC) que recibe su nombre por "El señor de los Anillos"

- La Gran Búsqueda de Números Primos de Mersenne en Internet para superar el mayor Número Primo conocido hasta la fecha

- Cómo acelerar los algoritmos de Inteligencia Artificial con Computadores Analógicos Ópticos (AOC)

- Premio Nobel en Física 2025: El trabajo del "Efecto Tunel" que trajo la cuántica a nuestro mundo y abrió la puerta a los ordenadores cuánticos

- Un Reloj Atómico Óptico del MIT con Optimización Cuántica para medir el Tiempo del Futuro

- Quantum Cryptography: Una comunicación con cifrado cuántico

- Factorización de RSA con un Optimizador de Quantum Computing (y Classic Computing)

- Cuánto del tráfico en Internet funciona con Post-Quantum Cryptography

- Algoritmo Cuántico de Grover: Un algoritmo de búsqueda optimizado por superposición cuántica

- Quantum Sensors: Cuando lo invisible se hace visible gracias al Mundo Cuántico

- Bitcoin vs Quantum Computers: Hora de pasar a Post-Quantum Cryptography

- El White Paper de MasterCard que urge a pasar a Quantum Safe: Post-Quantum Cryptography (PQC) & Quantum Key Distribution (QKD)

El impacto de PQC con Aceleración por Hardware

Los algoritmos que Dyber busca acelerar son fundamentalmente diferentes de la criptografía clásica. Kyber (ML-KEM) es un mecanismo de encapsulación de claves basado en el problema Learning With Errors (LwE) - similar a FrodoKEM - sobre Módulos de Lattices (MLWE). Ofrece tres niveles de seguridad: 512, 768 y 1024 bits, con NIST recomendando 768 como nivel de seguridad por defecto. Sus fortalezas son la velocidad en la generación de claves y pequeños tamaños de ciphertext.

Dilithium (ML-DSA) es un algoritmo DSA basado en MLWE y el problema Shortest Integer Solution que proporciona autenticación y no-repudio, reemplazando a ECDSA y RSA-PSS en protocolos como TLS. A diferencia de SPHINCS+ (basado en funciones hash), Dilithium ofrece menores tamaños de firma mientras mantiene operaciones rápidas de verificación.

Figura 9: Algoritmos de Signature PQC

La aceleración hardware es particularmente valiosa para algoritmos como Kyber y Dilithium porque sus operaciones core - transformadas teóricas de números (NTT/INTT), multiplicaciones polinomiales, operaciones de hash (SHA-3, Ascon) - son altamente paralelizables y pueden beneficiarse enormemente de hardware especializado. Y seguramente, dentro de unos años, la evolución de las arquitecturas de hardware avanzada vendrán con soluciones similares integradas en todos los equipos.

Más sobre Quantum Security

Cloudflare es el mayor despliegue de Internet de Post-Quantum Cryptography, y aunque ya os he hablado un poco de ello en el artículo de Cuánto del tráfico en Internet funciona con Post-Quantum Cryptography, os hablaré más adelante en otro artículo de las diferentes soluciones de arquitectura PQC que puedes tener con los servicios de Cloudflare.

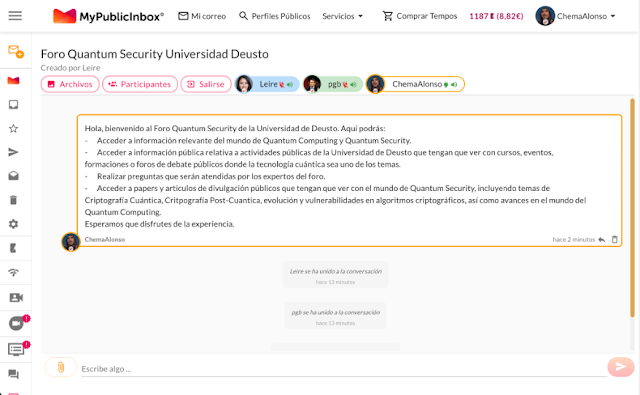

Además, si te gustan estos temas, puedes participar, comentar y aprender en el Foro de Quantum Security al que puedes conectarte con tu cuenta de MyPublicInbox. Primero inicia sesión con tu cuenta de MyPublicInbox, y luego visita este enlace para poder entrar en el foro.

¡Saludos Malignos!

Autor: Chema Alonso (Contactar con Chema Alonso)