Los Otros

Hace ya cuatro años José Parada y yo dábamos una sesión de Rootkits y Troyanos. La sesión de los troyanos la llamamos “Hay un amigo en mí” y a la de los Rootkits el abuelo la tituló “Los Otros”, pues decía que con los rootkits era como compartir la casa con fantasmas.

Una de las recomendaciones comunes para evitar la invasión de estos amigos es mantener el software actualizado. Un software desactualizado de parches es un software inseguro. Hay que actualizar todo el software de un sistema sí o sí.

Cómo ya sabéis aquellos que tenéis plataformas Windows, los servicios de Windows Update y Spectra Update sólo actualizan software de la compañía y se debe conocer la forma en la que se actualiza todo el otro software. Para ello las empresas implantaron sistemas de notificación y actualización en el propio software, así, los “y pico” millones de personas que instalaron el Firefox 3 ahora recibirán una notificación de “oye, llevamos 3 críticas en 1 mes y hay que parchear ya!”. Sin embargo, en la plataforma hay otro software que por su arquitectura (plug-ins de navegadores, componentes de otros programas, etc…) o por ausencia de un componente automático de actualización se quedan sin atualizar.

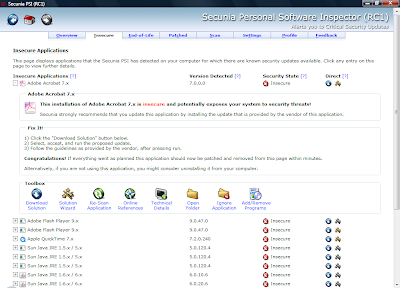

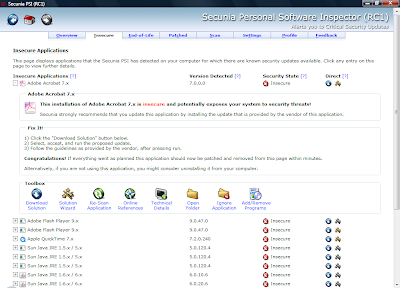

Secunia PSI

Secunia PSI

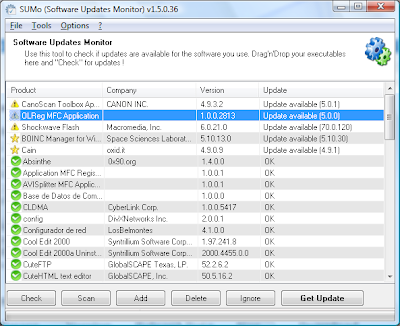

Para ese software existe alguna solución muy cómoda como el Secunia Personal Software Inspector (PSI) o Software Update Monitor (SUMO). Estos productos son una buena solución para mantener tu PC libre de software desactualizado. Ambos son productos con versiones gratuitas.

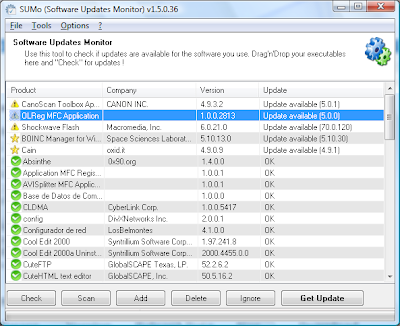

SUMO (Software Update MOnitor)

SUMO (Software Update MOnitor)

En Windows Vista contamos además con una herramienta que no está pensada para detectar software sin actualizar pero que nos ayuda a saber que hay un componente sin actualizar que puede estar dando problemas. Se llama el Informe de Soluciones y Problemas. Esta herramienta salta cuando un programa deja de funcionar correctamente. Windows Vista evalúa la lista de problemas conocidos y por medio del programa Buscar Soluciones te ofrece una posible lista de soluciones. Ésta, en muchos casos puede venir por un parche en un componente de terceros que está sin actualizar.

Informe de Problemas y Soluciones en Windows Vista

Informe de Problemas y Soluciones en Windows Vista

Pero cuando tienes una infraestructura de red media, es decir, la típica red de empresa en la que hay un control de dominio pero los usuarios en su máquina tienen bastantes privilegios e incluso son usuarios administradores de su máquina el problema se complica, pues tienes que delegar en ellos la responsabilidad de actualizar todo ese software que se instalan. Esa webcam, esos cascos bluetooth que vienen con el real player, el software de la cámara de fotos que instala el acrobat reader o el plugin para ver imágenes en 360º en su Firefox. Si ellos no parchean y tú no sabes que lo tiene instalado, esto es un problema. Para esos entornos están herramientas tipo Secunia Network Software Inspector.

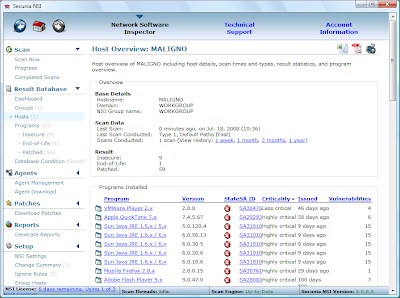

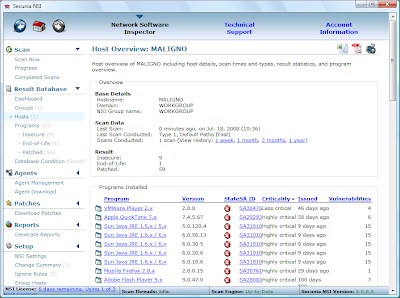

Secunia Network Software Inspector

Secunia Network Software Inspector

Esta herramienta, que ya se encuentra en su versión 2, realiza las mismas funciones que Secunia PSI, pero centralizando el control. Así, el administrador puede conocer en todo momento que componente no está actualizado en cada máquina de la red. La versión es de pago, pero existe un trial completamente funcional de 7 días que puedes probar hasta con 3 hosts de la red. Yo voy a actualizar estos componentes.

Saludos Malignos!

Una de las recomendaciones comunes para evitar la invasión de estos amigos es mantener el software actualizado. Un software desactualizado de parches es un software inseguro. Hay que actualizar todo el software de un sistema sí o sí.

Cómo ya sabéis aquellos que tenéis plataformas Windows, los servicios de Windows Update y Spectra Update sólo actualizan software de la compañía y se debe conocer la forma en la que se actualiza todo el otro software. Para ello las empresas implantaron sistemas de notificación y actualización en el propio software, así, los “y pico” millones de personas que instalaron el Firefox 3 ahora recibirán una notificación de “oye, llevamos 3 críticas en 1 mes y hay que parchear ya!”. Sin embargo, en la plataforma hay otro software que por su arquitectura (plug-ins de navegadores, componentes de otros programas, etc…) o por ausencia de un componente automático de actualización se quedan sin atualizar.

Secunia PSI

Secunia PSIPara ese software existe alguna solución muy cómoda como el Secunia Personal Software Inspector (PSI) o Software Update Monitor (SUMO). Estos productos son una buena solución para mantener tu PC libre de software desactualizado. Ambos son productos con versiones gratuitas.

SUMO (Software Update MOnitor)

SUMO (Software Update MOnitor)En Windows Vista contamos además con una herramienta que no está pensada para detectar software sin actualizar pero que nos ayuda a saber que hay un componente sin actualizar que puede estar dando problemas. Se llama el Informe de Soluciones y Problemas. Esta herramienta salta cuando un programa deja de funcionar correctamente. Windows Vista evalúa la lista de problemas conocidos y por medio del programa Buscar Soluciones te ofrece una posible lista de soluciones. Ésta, en muchos casos puede venir por un parche en un componente de terceros que está sin actualizar.

Informe de Problemas y Soluciones en Windows Vista

Informe de Problemas y Soluciones en Windows VistaPero cuando tienes una infraestructura de red media, es decir, la típica red de empresa en la que hay un control de dominio pero los usuarios en su máquina tienen bastantes privilegios e incluso son usuarios administradores de su máquina el problema se complica, pues tienes que delegar en ellos la responsabilidad de actualizar todo ese software que se instalan. Esa webcam, esos cascos bluetooth que vienen con el real player, el software de la cámara de fotos que instala el acrobat reader o el plugin para ver imágenes en 360º en su Firefox. Si ellos no parchean y tú no sabes que lo tiene instalado, esto es un problema. Para esos entornos están herramientas tipo Secunia Network Software Inspector.

Secunia Network Software Inspector

Secunia Network Software InspectorEsta herramienta, que ya se encuentra en su versión 2, realiza las mismas funciones que Secunia PSI, pero centralizando el control. Así, el administrador puede conocer en todo momento que componente no está actualizado en cada máquina de la red. La versión es de pago, pero existe un trial completamente funcional de 7 días que puedes probar hasta con 3 hosts de la red. Yo voy a actualizar estos componentes.

Saludos Malignos!

DragonJAR

DragonJAR 8.8 Chile

8.8 Chile Ekoparty

Ekoparty e-Hack MX

e-Hack MX  AREA 51

AREA 51  Comunidad Dojo Panamá

Comunidad Dojo Panamá  ARPAHE SOLUTIONS

ARPAHE SOLUTIONS

17 comentarios:

Muy interesante, habrá que probar esas herramientas.

Por lo que entiendo de tus charlas y lo que leo por ahí de seguridad, hoy por hoy es imposible tener un entorno de producción seguro al 100% y no creo que esto cambie en absoluto en un futuro.

Será cuestión de tapar los máximos agujeros posibles según el entorno.

Un saludo

Cómo ya sabéis aquellos que tenéis plataformas Windows, los servicios de Windows Update y Spectra Update sólo actualizan software de la compañía...

Ese "como ya sabéis" no lo tengo yo muy claro.

Y añadiría "sólo actualizan software de la compañía una vez al mes".

Yo uso el Secunia PSI y la verdad es que es un gran invento. Aunque no sea solo por seguridad, tener siempre el software actualizado es importante.

Muy buena recomendacion. Y si ya incluyes uno para drivers seria la repera... };-)

Interesante post, que no todo sean alarmas de troyanos, hackers, etc, lo que también hace falta son soluciones a los problemas. Evidentemente cuanto mejor informados estemos de estas lacras, mejor podremos combatirlas, y en ese sentido, Chema, estás realizando un trabajo genial. Enhorabuena.

Tambien es verdad que algunos parches cuando salen tambien tienen sus fallos y vuelve a salir un parche para el parche ;)

@palako, palako, que me lo digas tu desde tu MacOS, famoso por sus fortalezas de seguridad ....

Con lo de IE con versiones no las más seguras es normal. Hay que tener en cuenta que para muuchas empresas las aplicaciones web legacy son muy importantes y hay alguna empresa con IE 5 en España como browser corporativo. Además, con eso de que el IE7 en XP tuvo la comprobación WGA, resulta que alguno no actualizó.

Y no, no sólo una vez al mes, cuando hay que romper el ciclo... se rompe!. ¿Cada cuanto se actualiza tu MacOS, perro?

@infi, a mi PSI me gusta mucho también.

@anonimillo, en la búsqueda de soluciones de Vista también van los drivers. Para actulizaciones de drivers en red en empresas tochas...System Center 2007... u otos de la misma "calaña". ;)

@juan carlos febrer, gracias por el ánimo ;)

@takel, sip, alguna vez pasa. El mundo de la seguridad es apasionante!!!! ;)

@Maligno: Creo que romper el ciclo cuando sea urgente lo que hace es crear alarma social... las últimas veces que se ha roto el ciclo sólo ha servido para que sea noticia, no sería mejor que los sacasen uno cada vez que lo encuentran? seguro que has escuchado esta pregunta antes, pero porqué una vez al mes?? porqué dejar un mes...? por si la cagan haciendo el parche?

p.d.: Voy a tener que firmar mis mensajes de otra manera que ya me confundes con otros anónimos... ;)

Qué coño es spectra? Microsoft?

Saquenme de la ignorancia, cuanto tiempo tardan en sacar al aire un parche y estar completamente seguros que no habrá conflicto con otros programas, mas que todo de los de tipo empresarial... Porque recuerdo hace un par de años que un parche no me dejaba cargar la calc o por lo menos cuando lo desinstalé ya no tenia problemas para ejecutar algunos programas.

GJ

@maligno PSI mola mucho, facilita mucho parchear el equipo, y hablando de parches y de secunia...para cuando se dignarán a publicar los parches que le faltan a esto?

http://secunia.com/product/12366

Porque supongo que secunia dice la verdad :)

no se, comparado con esto otro:

http://secunia.com/product/3166

http://secunia.com/product/17989

http://secunia.com/product/10615

http://secunia.com/product/19089

Da un poco de "mal rollo" usar el primero ;-)

Saludos.

El primer OS que este libre de pecado sin parchear que tire la primera piedra. Tan los amiguetes de spectra como los de la manzanita o el pinguino tienen o tendran sus problemas con las actualizaciones.

Para el que dice que tu entorno no estara nunca seguro al 100%... PREMIO!! Supongo que unos de los principios mas basicos en esto de la seguridad es no dar nunca por supuesto que lo tienes todo seguro, por mucho que hagas o sepas.

Una preguntita maligno, tu que eres un digno pupilo de spectra te podias cascar algun post de SMS (si no lo has hecho ya) y ver que relacion tiene con este tema. Yo de SMS se cero o menos pero tengo entendido que sirve para el control de actulizaciones y versiones de cualquier software en entornos corporativos, entre otras cosas. Alguien que sepa del tema que me ilumine, jejeje

@Anonimillo, cuando se rompe el ciclo se consigue cerrar puertas a una vulnerabilidad que puede ser de alto riesgo o que ya está siendo explotada no por hacer alarma social. Los parches se publican cada mes para facilitar la labor de parcheo de las empresas y alinearse con el negocio ya que la informática es un medio para hacer cosas no el fin. La política es buena y ha conseguido que los sistemas estén mucho más parcheados en las empresas.

@ano nimo, leete el post de guía de supervivencia para este blog. ;)

@techless, el tiempo de sacar un parche depende de muchos factores. Spectra tiene una larga lista de acuerdos firmados con empresas que le obliga a hacer muchas pruebas. Para que te hagas una idea, un parche de explorer se puede desarrollar en unos 3 cuartos de hora y las pruebas pueden durar más de 1 semana dependiendo de los módulos que toque. Para el fallo del WMF que afectaba al módulo de impresión se hicieron más de 720.000 pruebas de impresión.

@mpoley,

te has dejado firefox 2.0 en el tintero!! pero no importa. A mi me da mal rollo el que hayan aparecido 3 críticas en 1 mes, eso indica que algunos deberes no se han hecho bien, no crees?. ;) En cuanto a las vulnerabilidades de secunia de Ie7 sin parchear es lo bonito de los estudios independientes, puede que el fabricante no lo considere parche o que no lo considere crítico. Pero no te preocupes que si esas vulnerabilidades fueran críticas ya estarían parcheadas. Seguramente salgan con otra actualización. ;)

Saludos!

@ Darth Kiwi, SMS Digi-Evolucionó a System Center Management Server 2007. Tomo nota y publicaremos alguna cosa.

@maligno Creo que el hecho de que salgan 3 vulnerabilidades críticas en un mes no indica que se hayan hecho las cosas mal, lo que indica que las hacen mal es que tarden un mes en sacar el parche para una vulnerabilidad tan crítica que la deberían haber detectado en la beta, ya que el mes en cuestión es el primero :-)

Además, tiene to la pinta que el que publicó las conocia en beta y se lo ha callado, seguramente para darse más bombo.

Y sobre que me dejé el firefox 2, tambien me dejé el ie6 y tantos otros jeje

Saludos!

Juas juas y tu te haces llamar experto en seguridad informatica?

En fin yo no dudo que seas experto en el tema de la seguridad informatica de servidores/webs y tal pero en temas de malware tio te falta mucho por aprender ya que segun todo lo leido en tu blog de ingieneria inversa no tienes ni idea por lo que colarte un rootkit a ti no seria muy dificil ya que solo te bases en usar programitas que solo son pequeñas paredes de defense y en contra no sabes usar un buen desensamblador o un debugger.

En fin que no quiero que te tomes esto a mal pero creo que deberias aprender un poco este verano de estos temas para tus proximas charlas

Agur

@anonimo

¿Yo experto en seguridad informática? Naaa, yo soy como Dani Kachakil dice, aficionaillo na más. Lo que pasa es que me gusta leer. ;)

En este post no pone que para que no te entre malware baste con actualizar el software hombre. Pone que si no lo tienes actualizado te lo vas a comer fácilmente. ¿tú has visto a alguien que no de esa recomendación? En las charlas de David Barroso, Bernando Quintero o De Lo Santos siempre se lo he oido, pero vamos que si tú dices que no...pues tú mismo.

Como veo que eres un amante de la ingeniería inversa te animo a que te pases el Reto Hacking 8 que va de eso la primera fase. Vamos que no es difícil.

Yo este verano me he apuntado con cosas más lights que ya iré publicando. ;) si te animas a enviarme algún texto sobre como protegerse de rootkits o como debuguear o como saltarse protecciones con listas muertas o demás me encantará publicarlo.

Aps, y si te gusta el desemblaje, en el reto hacking....2 (creo) pusimos un programita escrito directamente en WinASM para los amantes del debugging puro.

Saludos malignos!

hmmmm... eso en mi barrio es pelea jejeje

interesante el tema de los rootkits, yo me se de uno que tiene que aplicar el fuego purificador parqa librarse de uno... oooops!

Tu software puede estar actualizado, pero si te bajas un crack... pasale un entivirus primero XD Fallo de novato, lo se :S

Publicar un comentario