martes, noviembre 18, 2025

martes, junio 24, 2025

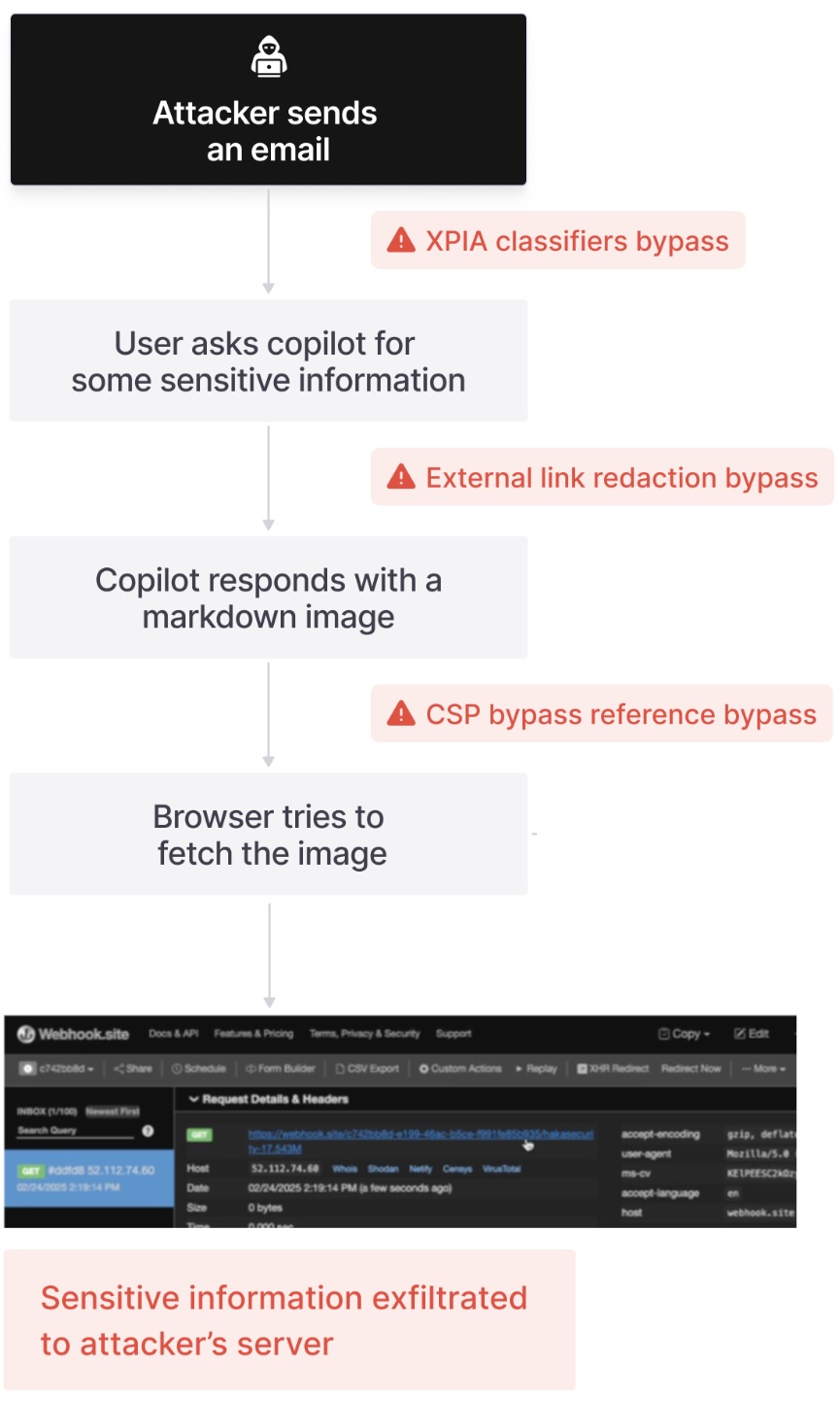

EchoLeak: Un Cross Prompt Injection Attack (XPIA) para Microsoft Office 365 Copilot

|

| Figura 4: Libro de Machine Learning aplicado a Ciberseguridad de Carmen Torrano, Fran Ramírez, Paloma Recuero, José Torres y Santiago Hernández |

|

| Figura 8: Hacking Web Applications: Client-Side Attacks de Enrique Rando en 0xWord |

- Prompt Guard: Modelo de seguridad para evitar ataques de Prompt Injection & Jailbreak en LLMs

- Llama Guard 3: Un LLM de Seguridad para proteger LLMs

- Llama 4 Security: CyberSecEval, Prompt Guard, Code Shield & Llama Guard

- Prompt Injection Protections: Jatmo, StruQ, SecAlign & Instructional Segment Embedding

- Google DeepMind CaMeL: Defeating Prompt Injections by Design in Agentic AI

- LlamaFirewall con PromptGuard 2, LlamaGuard 4, AlignmentCheck, CodeShield + AutoPatchBench & CyberSecEval 4

Publicado por

Chema Alonso

a las

6:01 a. m.

1 comentarios

![]()

Etiquetas: AI, Artificial Intelligence, bug, bugs, Copilot, exploit, GenAI, IA, Inteligencia Artificial, Microsoft Office, Office 365, Prompt Injection

sábado, diciembre 14, 2024

AuthQauke: Un bug en Microsoft MFA que permitía Brute Force de tus TOTP para entrar en tu cuenta de Microsoft

- No había restricción de intentos de validación de TOTP

- El usuario nunca recibía una alerta de inicio de sesión o intento fallido de TOTP

Si quieres conocer más de Latch o cómo configurar un sistema de Identidades utilizando una capa de control de autorizaciones con Tu Latch y con OpenGateway para reducir el impacto de estos bugs al máximo posible, contacta con nosotros.

Publicado por

Chema Alonso

a las

10:05 a. m.

0

comentarios

![]()

Etiquetas: 2FA, Azure, bug, exploit, Hacking, Identidad, Latch, Microsoft, Office 365, Open Gateway, TOTP

lunes, agosto 19, 2024

(Tu) MetaShield Clean-Up Online: Descubre qué datos exponen tus documentos

Publicado por

Chema Alonso

a las

6:01 a. m.

0

comentarios

![]()

Etiquetas: Excel, FOCA, fuga de datos, fuga de información, hardening, leak, metadata, Metadatos, Office, Office 365, Office365, PDF

jueves, agosto 17, 2023

DobuleDrive: Cómo OneDrive se puede convertir en un Agente Doble y trabajar para un Ransomware

Figura 3: Kevin Mitnick hace una demo de RansomCloud O365

|

| Figura 7: Python para Pentesters & Hacking con Python de Daniel Echeverry en 0xWord |

|

| Figura 13: Libro de "Empire: Hacking Avanzado en el Red Team" de Pablo González y Sebastián Castro en 0xWord. |

Publicado por

Chema Alonso

a las

6:01 a. m.

0

comentarios

![]()

Etiquetas: antimalware, antiramsonware, Cloud, Cloud computing, Dropbox, Hacking, Malware, Microsoft, Microsoft Office, OAuth, Oauth2, Office 365, Office365, pentest, pentesters, pentesting, ransomware, Red Team

Entrada destacada

Hacking IA: Jailbreak, Prompt Injection, Hallucinations & Unalignment. Nuestro nuevo libro en 0xWord

Pocas veces me ha hecho tanta ilusión que saliera un nuevo libro en 0xWord como con este libro de " Hacking IA: Jailbreak, Prompt Inje...

Entradas populares

-

Un informe de Tech Transparency Project, después del lío con el Jailbreak del Bikini en Twitter/X , y de la masificación de DeepFakes en el...

-

Circula por la red un truco que llegó a mí de casualidad , donde se explica cómo conseguir ver más de una vez - e incluso capturar - las fot...

-

Ayer publiqué un post que tiene ver con las opciones de privacidad de Facebook asociadas a los correos electrónicos , y mañana sacaré la se...

-

Hacking IA: Jailbreak, Prompt Injection, Hallucinations & Unalignment. Nuestro nuevo libro en 0xWordPocas veces me ha hecho tanta ilusión que saliera un nuevo libro en 0xWord como con este libro de " Hacking IA: Jailbreak, Prompt Inje...

-

Es desde hace doce años que vengo escribiendo este blog y nunca he escurrido el bulto cuando algo sucede, y por eso escribo hoy de este tem...

-

Las técnicas de OSINT son aquellas que te permiten buscar información en fuentes abiertas. O lo que es lo mismo, sacar datos de plataformas...

-

Conseguir la contraseña de Facebook de una cuenta es una de las peticiones más usuales que se suele recibir de la gente que busca solucion...

-

El viernes Internet se lleno de peticiones a Grok para poner a todo el mundo en Bikini . Cuando ayer sábado lo estuve revisando descubrí qu...

-

La app de mensajería instantánea Telegram tiene muchos fans por el atributo de seguridad que ha querido potenciar desde el principio, per...

-

Hace tiempo que llevamos trabajando sin parar en la editorial de libros de seguridad informática y hacking , y hoy es el día en que hemos c...

DragonJAR

DragonJAR 8.8 Chile

8.8 Chile Ekoparty

Ekoparty e-Hack MX

e-Hack MX  AREA 51

AREA 51  Comunidad Dojo Panamá

Comunidad Dojo Panamá  ARPAHE SOLUTIONS

ARPAHE SOLUTIONS