jueves, marzo 19, 2026

lunes, marzo 16, 2026

Pon a prueba la calidad de tu conexión a Internet con Cloudflare

Publicado por

Chema Alonso

a las

7:01 a. m.

0

comentarios

![]()

Etiquetas: cloudflare, Internet, iPv4, IPv6, PQC, Quantum, redes

domingo, marzo 15, 2026

Alaniz Cipher: Un Cifrado Simétrico Quantum Resistant

La red estructural donde vive el mensaje

El esquema se construye sobre una red de nodos conectados por enlaces, sin ciclos, es decir, una estructura de árbol. A cada nodo se le asocia un pequeño espacio de estados posibles con varias coordenadas, y cada enlace especifica cómo debe encajar el estado de un nodo con el de su vecino para que todo sea coherente.

Un mensaje en claro se representa como una asignación de un estado concreto en cada nodo tal que todas esas reglas de coherencia se cumplen simultáneamente. Si miras cualquier enlace, los dos extremos encajan exactamente con la transformación que le corresponde a ese enlace. A eso, en lenguaje matemático, se le llama una sección global del haz, pero aquí basta con pensar en «configuración global válida de la red».

Como la red es un árbol y las reglas están bien elegidas, ocurre algo muy útil: basta con fijar el estado en un único nodo para que todo lo demás quede determinado. Es decir, hay una correspondencia limpia entre «mensaje corto en un nodo» y «mensaje extendido por toda la red de forma coherente». Esa propiedad se explota tanto en el cifrado como, sobre todo, en el descifrado.

Qué hace realmente el cifrado en cada nodo

Una vez tienes el mensaje extendido por la red, el cifrado actúa localmente en cada nodo de manera independiente, pero siempre con la misma estructura lógica:

1. Transformación lineal secreta. Se aplica una matriz invertible que mezcla las coordenadas entre sí; cada nodo tiene su propia matriz.

2. Función no lineal pública. Se pasa el resultado por una función diseñada con criterios muy parecidos a los de una caja S de un cifrado de bloque moderno: alto grado de no linealidad, mezcla entre coordenadas, y sin simetrías sencillas que permitan ataques por escalado o interpolación baratos.

3. Segunda transformación lineal secreta. Se combina de nuevo con otra transformación del mismo nodo para obtener el valor cifrado que se publica.

La clave simétrica es simplemente el conjunto de todos esos pares de transformaciones secretas de cada nodo. El mapa no lineal público se ha construido como una pequeña red de sustitución y permutación en dos etapas: opera de forma no lineal sobre cada coordenada, mezcla coordenadas entre sí, introduce una constante aditiva y vuelve a aplicar una operación no lineal, añadiendo también una parte lineal explícita.

Cómo se descifra aprovechando la estructura de la red

1. Resolución local. Se elige un nodo como referencia. Con el valor cifrado que llega a ese nodo y con las matrices secretas de ese nodo, se plantea una pequeña ecuación no lineal local: ¿qué posibles valores de entrada, al pasar por las transformaciones y por la función pública, podrían haber dado ese resultado? Por construcción, el número de soluciones es muy pequeño.

2. Propagación por la red. Para cada solución candidata en ese nodo, se reconstruye la configuración completa propagando por los enlaces según las reglas de coherencia del haz. Esto da una posible imagen del mensaje original extendido sobre todos los nodos.

3. Verificación. Se vuelve a aplicar el algoritmo de cifrado sobre esa configuración y se comprueba si el resultado coincide exactamente con el texto cifrado recibido. Si coincide, se acepta como descifrado; si no, se descarta y se prueba con la siguiente candidata, si es que hay más.

La propia estructura de árbol y las restricciones lineales que la definen actúan como filtro: si intentas propagar una solución incorrecta, casi siempre acabas generando una configuración que no se corresponde con el cifrado real, por lo que el chequeo final falla. En el artículo se explicita una cota teórica sobre la probabilidad de que haya más de una solución válida y se acompaña de evidencia experimental en muchas configuraciones donde el descifrado resulta único.

Supuesto de dureza y ataques previstos

El trabajo introduce un problema de inversión específico, el llamado Problema de Inversión de Morfismos No Lineales de Haces sobre Grafos (NL-SMIP). Dicho sin jerga: te dan acceso a este cifrado como si fuera un oráculo, puedes inyectar entradas y observar las salidas, pero no ves las ecuaciones internas ni sus coeficientes, y tu objetivo es invertirlo o extraer la clave.

Se demuestra que, si alguien encontrase un algoritmo eficiente para resolver ese problema en general, también podría resolver eficientemente un problema clásico muy bien estudiado: encontrar soluciones de sistemas de ecuaciones cuadráticas con muchas variables sobre un cuerpo finito. Ese problema es el que está detrás de muchas construcciones multivariantes y se sabe que es, como mínimo, tan difícil como los problemas típicos de la clase NP-completa.

No hay sistema de ecuaciones público. A diferencia de diseños como HFE o Rainbow, las técnicas que explotan directamente la estructura algebraica visible del sistema (ataques tipo MinRank, relinearización, análisis del jacobiano público, etc.) no se trasladan de forma obvia.

- Ataques por interpolación bloqueados. La imposibilidad de separar coordenadas y la presencia de constantes y mezcla intercoordenada en la función no lineal rompen las homogeneidades aprovechables.

- Métodos algebraicos generales. Las bases de Gröbner y XL se encuentran con un sistema de grado alto y coeficientes secretos, lo que en la práctica los devuelve a un escenario similar al del problema multivariante genérico sin estructura explotable especial.

- Plano cuántico. A día de hoy no se conoce un algoritmo de tiempo polinómico que resuelva de forma general este tipo de sistemas, y el diseño del cifrado evita introducir estructuras adicionales que hayan dado problemas en otras propuestas.

- Quantum Computing Cybersecurity Preparedness Act: Comienza la era de Ciberseguridad Post-Quantum en Estados Unidos

- Hamming Quasi-Cyclic (HQC-KEM): Nuevo Key-Encapsulation Mechanism en Post-Quantum Cryptography

- FrodoKEM: Un Key-Encapsulation Mechanism Quantum-Safe (PQC) que recibe su nombre por "El señor de los Anillos"

- La Gran Búsqueda de Números Primos de Mersenne en Internet para superar el mayor Número Primo conocido hasta la fecha

- Cómo acelerar los algoritmos de Inteligencia Artificial con Computadores Analógicos Ópticos (AOC)

- Premio Nobel en Física 2025: El trabajo del "Efecto Tunel" que trajo la cuántica a nuestro mundo y abrió la puerta a los ordenadores cuánticos

- Un Reloj Atómico Óptico del MIT con Optimización Cuántica para medir el Tiempo del Futuro

- Quantum Cryptography: Una comunicación con cifrado cuántico

- Factorización de RSA con un Optimizador de Quantum Computing (y Classic Computing)

- Cuánto del tráfico en Internet funciona con Post-Quantum Cryptography

- Algoritmo Cuántico de Grover: Un algoritmo de búsqueda optimizado por superposición cuántica

- Quantum Sensors: Cuando lo invisible se hace visible gracias al Mundo Cuántico

- Bitcoin vs Quantum Computers: Hora de pasar a Post-Quantum Cryptography

- El White Paper de MasterCard que urge a pasar a Quantum Safe: Post-Quantum Cryptography (PQC) & Quantum Key Distribution (QKD)

- Dyber: Hardware-Accelerated Post-Quantum Cryptography (PQC)

- Cómo ser Quantum Safe y desplegar Post-Quantum Cryptography (PQC) con Cloudflare

- Quantum GPS: Navegación con GPS cuánticos para evitar ataques de Jamming & Spoofing

- Cómo comprobar si un Web Site es Quantum Ready con Post-Quantum Cryptography usando Radar

Publicado por

Chema Alonso

a las

7:01 a. m.

0

comentarios

![]()

Etiquetas: algoritmo, Cifrado, Criptografía, Cybersecurity, PQC, Quantum, RSA

miércoles, marzo 04, 2026

Cómo comprobar si un Web Site es Quantum Ready con Post-Quantum Cryptography usando Radar

- Cloudflare Radar: Open (Security & Network) Data para CERTs & CSIRTs

- Cloudflare Radar 2025: ¿Qué país tiene el Internet más rápido?

- Cuánto del tráfico en Internet funciona con Post-Quantum Cryptography

- Cloudflare Radar: Bots Verificados & Signed Agents Identificados con Web Bot Auth

- Cloudflare Radar URL Scanner

- Quantum Computing Cybersecurity Preparedness Act: Comienza la era de Ciberseguridad Post-Quantum en Estados Unidos

- Hamming Quasi-Cyclic (HQC-KEM): Nuevo Key-Encapsulation Mechanism en Post-Quantum Cryptography

- FrodoKEM: Un Key-Encapsulation Mechanism Quantum-Safe (PQC) que recibe su nombre por "El señor de los Anillos"

- La Gran Búsqueda de Números Primos de Mersenne en Internet para superar el mayor Número Primo conocido hasta la fecha

- Cómo acelerar los algoritmos de Inteligencia Artificial con Computadores Analógicos Ópticos (AOC)

- Premio Nobel en Física 2025: El trabajo del "Efecto Tunel" que trajo la cuántica a nuestro mundo y abrió la puerta a los ordenadores cuánticos

- Un Reloj Atómico Óptico del MIT con Optimización Cuántica para medir el Tiempo del Futuro

- Quantum Cryptography: Una comunicación con cifrado cuántico

- Factorización de RSA con un Optimizador de Quantum Computing (y Classic Computing)

- Cuánto del tráfico en Internet funciona con Post-Quantum Cryptography

- Algoritmo Cuántico de Grover: Un algoritmo de búsqueda optimizado por superposición cuántica

- Quantum Sensors: Cuando lo invisible se hace visible gracias al Mundo Cuántico

- Bitcoin vs Quantum Computers: Hora de pasar a Post-Quantum Cryptography

- El White Paper de MasterCard que urge a pasar a Quantum Safe: Post-Quantum Cryptography (PQC) & Quantum Key Distribution (QKD)

- Dyber: Hardware-Accelerated Post-Quantum Cryptography (PQC)

- Cómo ser Quantum Safe y desplegar Post-Quantum Cryptography (PQC) con Cloudflare

- Quantum GPS: Navegación con GPS cuánticos para evitar ataques de Jamming & Spoofing

Publicado por

Chema Alonso

a las

6:01 a. m.

0

comentarios

![]()

Etiquetas: Android, Chrome, Cifrado, cloudflare, criptoanálisis, Criptografía, Firefox, Firma Digital, HTTP, iOS, OpenSSL, Quantum, ssl

miércoles, febrero 25, 2026

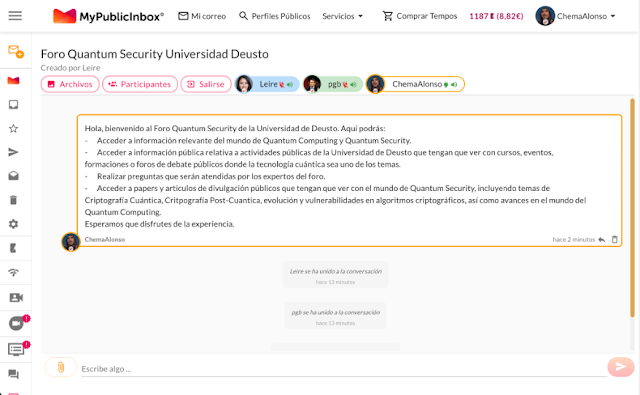

Quantum y Post-Quantum Computing para Ciberseguridad: 14 de Abril (Online)

Publicado por

Chema Alonso

a las

5:55 a. m.

0

comentarios

![]()

Etiquetas: 0xWord, ciberseguridad, Cifrado, criptoanálisis, Criptografía, curso, formación, MyPublicInbox, Quantum, Tempos, Universidad

Entrada destacada

Hacking IA: Jailbreak, Prompt Injection, Hallucinations & Unalignment. Nuestro nuevo libro en 0xWord

Pocas veces me ha hecho tanta ilusión que saliera un nuevo libro en 0xWord como con este libro de " Hacking IA: Jailbreak, Prompt Inje...

Entradas populares

-

Un informe de Tech Transparency Project, después del lío con el Jailbreak del Bikini en Twitter/X , y de la masificación de DeepFakes en el...

-

Circula por la red un truco que llegó a mí de casualidad , donde se explica cómo conseguir ver más de una vez - e incluso capturar - las fot...

-

Ayer publiqué un post que tiene ver con las opciones de privacidad de Facebook asociadas a los correos electrónicos , y mañana sacaré la se...

-

Hace tiempo que llevamos trabajando sin parar en la editorial de libros de seguridad informática y hacking , y hoy es el día en que hemos c...

-

El periódico The Guardian ha vuelto a soltar otra bomba mediática aprovechando las filtraciones de Edward Snowden , el ex-trabajador del C...

-

Las técnicas de OSINT son aquellas que te permiten buscar información en fuentes abiertas. O lo que es lo mismo, sacar datos de plataformas...

-

El viernes Internet se lleno de peticiones a Grok para poner a todo el mundo en Bikini . Cuando ayer sábado lo estuve revisando descubrí qu...

-

Desde el mes de Octubre del año pasado llevamos trabajando en Informática 64 junto con Alejandro Ramos ( @aramosf ) en Recover Messages ...

-

La app de mensajería instantánea Telegram tiene muchos fans por el atributo de seguridad que ha querido potenciar desde el principio, per...

-

Es desde hace doce años que vengo escribiendo este blog y nunca he escurrido el bulto cuando algo sucede, y por eso escribo hoy de este tem...

DragonJAR

DragonJAR 8.8 Chile

8.8 Chile Ekoparty

Ekoparty e-Hack MX

e-Hack MX  AREA 51

AREA 51  Comunidad Dojo Panamá

Comunidad Dojo Panamá  ARPAHE SOLUTIONS

ARPAHE SOLUTIONS