Cómo configurar y Monitorizar un Cloud Web Application Firewall para proteger tu Web en un Internet muy peligroso

No obstante, rara vez se habla del volumen constante de escaneos y ataques automatizados que reciben diariamente las páginas y servicios web en Internet. Únicamente los ataques DDoS de gran magnitud suelen captar la atención mediática en lo que respecta a la seguridad de servicios web. Para que os hagáis una idea, en el Threat Report 2026 de Cloudflare, la compañía está bloqueando más de 230 Billones de amenazas al día. Ese es el nivel de agresividad que vivimos hoy en día en Internet.

En el caso de VapaSec, poco después de comenzar nuestra actividad, empezamos a monitorizar la seguridad de nuestras infraestructuras expuestas a Internet. A pesar de contar con un número reducido de sistemas, detectamos más de 15.000 eventos de seguridad en un corto periodo de tiempo. La gran mayoría de estos eventos se originaban en tan solo dos servicios web.

Este hallazgo nos llevó a una conclusión relevante: disponer de un WAF (Web Application Firewall) no es suficiente si no está correctamente configurado y gestionado. Inicialmente, no estábamos bloqueando ninguno de estos ataques.

Tras implementar una gestión activa del WAF, bloqueando el tráfico malicioso de forma proactiva, logramos reducir los eventos diarios a apenas una veintena.

Internet es un escáner permanente

El análisis del tráfico de cualquier aplicación o servicio web revela una realidad clara: no es necesario ser una organización conocida para convertirse en objetivo. Basta con estar conectado a Internet. Los atacantes no seleccionan objetivos de forma personalizada en la mayoría de los casos. Operan mediante escaneos masivos y automatizados en busca de sistemas vulnerables. Si encuentran una oportunidad, pueden utilizar el sistema comprometido para minar criptomonedas, distribuir malware, lanzar ataques contra terceros o interrumpir el servicio web y pedir un rescate para recuperar su actividad. Todas estas actividades no buscan otra cosa más que obtener un retorno económico.

Cabe destacar que muchos de estos ataques no se caracterizan por un alto volumen de peticiones, sino por su persistencia y automatización. En nuestra experiencia, solo aquellas empresas cuyo modelo de negocio depende directamente de la protección del contenido web muestran un mayor nivel de concienciación en materia de seguridad y gestión de la exposición en Internet.

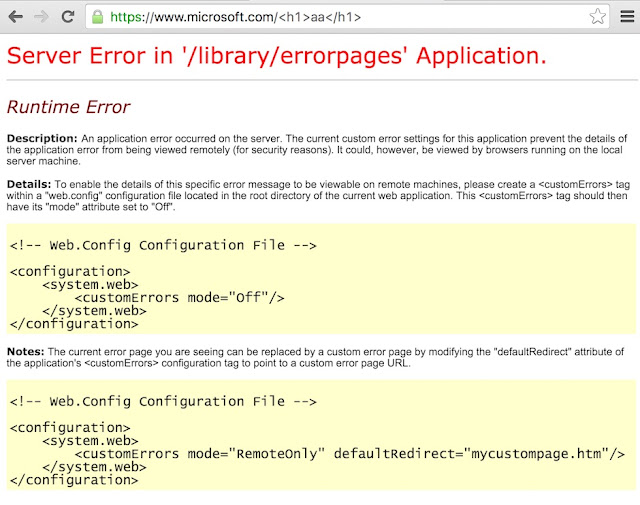

Es común encontrar organizaciones que implementan plugins o frameworks de seguridad directamente en sus servidores. Aunque estas soluciones son útiles y mitigan una parte significativa de los ataques, presentan ciertas limitaciones:

- Consumen recursos locales (CPU, memoria y ancho de banda).

- No evitan que el tráfico malicioso alcance la infraestructura protegida.

- Pueden resultar insuficientes frente a ataques de denegación de servicio DDoS.

Dentro de estas soluciones, una de las más extendidas y usadas es Cloudflare WAF. Cloudflare dispone de plan gratuito, que permite a muchos creadores de contenidos y pequeñas empresas disfrutar de soluciones de primer nivel sin hacer un desembolso económico.

Mis dominios están en Cloudflare. ¿Quién los gestiona?

Migrar tus dominios a Cloudflare aporta mejoras significativas en el rendimiento y gestión de la infraestructura IT. Al utilizar Cloudflare consiguen un mejor rendimiento de los servicios Web y una gestión ágil y rápida del DNS. Además de la mejora en el rendimiento, Cloudflare permite establecer un nivel de seguridad avanzado configurando algunos parámetros de seguridad.

Sin embargo, es importante destacar que el simple hecho de migrar tu infraestructura a Cloudflare no establece por defecto un nivel de seguridad alto. La configuración del WAF y de las políticas de seguridad es un aspecto crítico.

En diferentes conversaciones mantenidas durante eventos como RootedCON, hemos detectado la excesiva confianza en que con el uso de Cloudflare, por sí solo, proporciona seguridad completa. La realidad es que estas herramientas requieren una gestión activa y continua para ser efectivas, para poder adecuarse a las amenazas cambiantes.

Primeros pasos para mejorar la seguridad

A continuación, os dejo algunas medidas iniciales que pueden ayudar a reforzar la seguridad de un sitio web, que como podéis ver, es algo que requiere trabajo de gestión y configuración, así como de mantenimiento y operación.

|

| Figura 9: Hacking Web Applications: Client-Side Attacks de Enrique Rando en 0xWord |

Una vez activado el Proxy, podemos implantar reglas que protejan nuestro sitio web de visitantes no deseados. Una primera medida puede ser crear una regla que bloquee el acceso desde determinados países en los que mi organización no tiene actividad comercial. Por ejemplo si no tenemos actividad comercial en países como Afganistán, Irak, Irán, Ucrania, Rusia, Bielorrusia, Somalia o Korea del Norte, puede ser interesante bloquear el acceso desde esos países con una regla como esta.

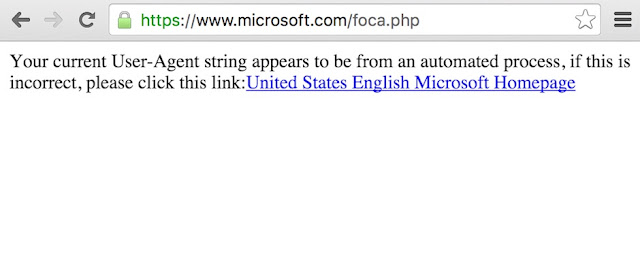

Otro paso que se puede dar para mejorar la seguridad de nuestro sitio web es restringir el acceso de scripts o programas automáticos estén visitando nuestro sitio web. Por ejemplo, con esta regla podemos evitar que programas en Python o automatizaciones que usen curl nos resten recursos de nuestro servidor web.

Igual has terminado de leer este post y te has ido a revisar el log de tu servidor web y te has dado cuenta que hay algunos visitantes con direcciones IP de mala reputación que lanzan peticiones de manera constante, solicitando recursos en rutas muy sospechosas. Podrías bloquearlas o someterlas a un reto introduciéndolas en una regla.

Por separado cada una de estas tareas no son una gran carga para el día a día del operador de ciberseguridad, pero hay que ejecutarlas todos los días y dependen del escaso tiempo de los operadores de seguridad, lo que puede llevar a que esta tarea no se ejecute.

Automatizacion de la protección: el enfoque de VapaSec

Hace tres años nos encontramos con esta misma problemática en VapaSec. La gestión manual de la seguridad web no era escalable, ni sostenible en el tiempo. Como respuesta, desarrollamos VapaSec Web Protection, inicialmente como herramienta interna, y posteriormente como solución accesible para terceros. Web Protection no es un WAF, Web Protection automatiza y mejora la gestión de tu WAF. Es una solución que protege los servicios web mediante múltiples capas de protección:

El primer nivel que implementamos consiste en el bloqueo de direcciones IP con mala reputación, que realizan escaneos constantes sobre nuestros servicios web. VapaSec Web Protection cuenta con un motor propio que permite evaluar la reputación de cada IP mediante un sistema de scoring de riesgo. En función de este score, determinamos automáticamente si se debe aplicar un bloqueo o un mecanismo de desafío (challenge) a dicha dirección.

Este sistema de reputación se apoya en una base de datos donde se almacena información sobre las direcciones IP que han mostrado comportamiento malicioso de forma recurrente contra nuestros clientes desde el inicio del servicio. La base de datos se mantiene actualizada mediante la integración de fuentes tanto públicas como privadas, lo que nos permite identificar direcciones IP que están participando activamente en ataques y aplicar medidas preventivas en los WAF que gestionamos. De este modo, evitamos que estos actores maliciosos accedan a los servicios protegidos. Asimismo, las direcciones IP son eliminadas de la base de datos cuando dejan de presentar actividad maliciosa, garantizando así un enfoque dinámico y ajustado a la realidad del tráfico.

Además, esta información se comparte entre todos los dominios integrados en la solución a través de una funcionalidad que denominamos Inteligencia Colectiva. Gracias a este enfoque, cuando un atacante es detectado en uno de los dominios, queda automáticamente bloqueado en el resto, reforzando la protección de todo el ecosistema.

Otra de las medidas que implementamos en los dominios que protegemos consiste en restringir el acceso desde países en situación de conflicto bélico o que presentan un origen recurrente de actividad maliciosa. Este tipo de control es una práctica habitual en la configuración de WAF, ya que permite reducir la superficie de ataque filtrando tráfico en función de su procedencia geográfica . No obstante, es importante señalar que estos países no siempre representan el principal origen de los ataques bloqueados por Web Protection, tal y como se puede observar en la imagen inferior.

En el segundo nivel implementamos reglas especializadas orientadas a la protección de los activos web. Estas reglas se nutren de información actualizada sobre amenazas activas en Internet, lo que nos permite anticiparnos y mitigar intentos de ataque antes de que impacten en los dominios que gestionamos.

Adicionalmente, establecemos políticas específicas para proteger los paneles de acceso de nuestros clientes. Para ello, incorporamos un mecanismo de control que limita el acceso a estos puntos críticos, de forma que únicamente los usuarios previamente identificados mediante su dirección de correo electrónico puedan acceder al formulario donde se introducen las credenciales de autenticación.

Otra de las capas de seguridad que incorporamos al servicio es la denominada Real Time Protection. Esta capa opera de forma continua, analizando las peticiones que recibe el servidor web protegido por Web Protection. En caso de detectar indicios de actividad maliciosa, el sistema responde automáticamente aplicando contramedidas sobre el visitante sospechoso.

En VapaSec consideramos que la mejor forma de evaluar este tipo de soluciones es mediante su uso en un entorno real. Siguiendo un enfoque similar al de Cloudflare con su plan gratuito, hemos desarrollado una prueba sin coste que permite utilizar Web Protection durante 30 días. De este modo, cualquier organización puede analizar de forma directa el volumen de tráfico no deseado que recibe diariamente y valorar el impacto real de la solución en su postura de seguridad.

DragonJAR

DragonJAR 8.8 Chile

8.8 Chile Ekoparty

Ekoparty e-Hack MX

e-Hack MX  AREA 51

AREA 51  Comunidad Dojo Panamá

Comunidad Dojo Panamá  ARPAHE SOLUTIONS

ARPAHE SOLUTIONS